隐秘的 Linux Rootkit 在两年未被发现后在野外被发现

一直在感染电信公司的隐形多功能 Linux 恶意软件在两年内基本上没有引起人们的注意,直到周四研究人员首次记录下来。

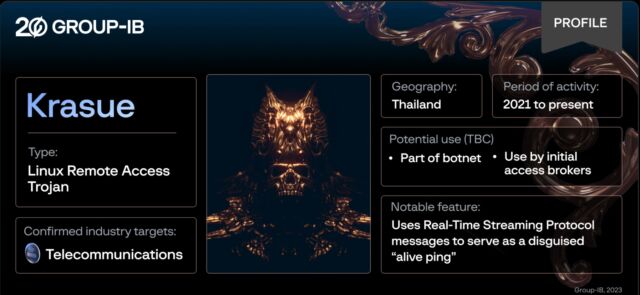

安全公司 Group-IB 的研究人员将远程访问木马命名为“Krasue”,源自 东南亚民间传说中的 夜间精灵“漂浮在半空中,没有躯干,只有下巴下面挂着肠子”。 研究人员之所以选择这个名称,是因为迄今为止的证据表明它几乎专门针对泰国的受害者,并且“由于它能够授予攻击者远程访问目标网络的权限,因此对关键系统和敏感数据构成严重风险。”

据研究人员称:

- Krasue 是一种 Linux 远程访问木马,自 20 年来一直活跃,主要针对泰国的组织。

- Group-IB 可以确认电信公司是 Krasue 的攻击目标。

- 该恶意软件包含多个嵌入式 rootkit 以支持不同的 Linux 内核版本。

- Krasue 的 rootkit 取自公共来源(3 个开源 Linux 内核模块 rootkit),与许多 Linux rootkit 的情况一样。

- Rootkit 可以挂钩“kill()”系统调用、网络相关函数和文件列表操作,以隐藏其活动并逃避检测。

- 值得注意的是,Krasue 使用 RTSP(实时流协议)消息来充当伪装的“活动 ping”,这种策略在野外很少见。

- Group-IB 研究人员推测,这种 Linux 恶意软件是在攻击链的后期部署的,以维持对受害者主机的访问。

- Krasue 可能会作为僵尸网络的一部分进行部署,或者由初始访问经纪人出售给其他网络犯罪分子。

- 记录)是由同一作者创建的, Group-IB 研究人员认为,Krasue 与 XorDdos Linux 木马(微软在 2022 年 3 月的博客文章中 或者是有权访问后者源代码的人创建的。

在初始化阶段,rootkit 会隐藏自己的存在。 然后,它继续挂钩 “kill()” 系统调用、网络相关函数和文件列表操作,从而掩盖其活动并逃避检测。

到目前为止,研究人员还无法准确确定 Krasue 是如何安装的。 可能的感染媒介包括通过漏洞利用、凭据窃取或猜测攻击,或无意中安装为隐藏在安装文件中的木马或伪装成合法软件的更新。

Krasue 中包含的三个开源 Rootkit 软件包是:

放大 / 显示 Krasue 突出研究要点的图像。

IB组

Rootkit 是一种恶意软件,它向所安装的操作系统隐藏目录、文件、进程和其他其存在的证据。 通过挂钩合法的 Linux 进程,恶意软件能够在选定的点挂起它们并插入隐藏其存在的函数。 具体来说,它会从目录列表中隐藏以“auwd”和“vmware_helper”开头的文件和目录,并隐藏与攻击者控制的服务器进行通信的端口 52695 和 52699。 拦截kill()系统调用还可以让木马在尝试中止程序并将其关闭的Linux命令中幸存下来。

Group-IB 恶意软件分析师 Sharmine Low

Krasue 创建一个子进程并在端口 52699 上建立一个 UDP 套接字服务器。该服务器的用途是等待来自命令和控制 (C2) 服务器的命令。 对于 C2 通信,流量使用静态密钥进行 AES-CBC 加密:“22 32 A4 98 A1 4F 2E 44 CF 55 93 B7 91 59 BE A6”。 作者使用了 tiny-AES 库。 该木马处理C2命令如下:

C2指令 描述 平 回复‘乒乓’ 掌握 设置主上游C2 信息 获取有关恶意软件的信息:主 pid、子 pid 及其状态,例如 root:获得root权限

上帝:进程无法被杀死

隐藏:进程被隐藏

模块:rootkit 已加载

重新开始 重启子进程 重生 重启主进程 上帝死了 自杀 壳 使用 `/bin/sh` 运行 shell 命令

Krasue 能够指定一个通信 IP 作为其主 C2。 它不断地以活动 ping 的形式向其主控 C2 发送“DESCRIBE rtsp://server/media[.]mp4 RTSP/1.0\r\nCSeq: 2\r\n\r\n”,并在其中返回空格字符“\x20”。 “DESCRIBE”是实时流协议 (RTSP) 中使用的一种方法,RTSP 是一种网络协议,旨在控制通过 IP 网络传输实时媒体流。 它通常用于视频流和视频监控系统等应用。

我们总共找到了其主控 C2 的 9 个硬编码 IP 地址。 Krasue 最初总是会尝试连接到内部地址。 只有在多次无回复并尝试连接一个又一个服务器后,它才会尝试连接端口 554 上的 128[.]199[.]226[.]11,该端口是 RTSP 常用的端口。 我们怀疑该程序试图伪装和伪装其网络通信,这一点值得注意,因为虽然恶意软件开发人员通常会齐心协力来伪装网络流量,但为此目的使用 RTSP 的情况却很少见。

IP 地址是:

- 172[.]19[.]37[.]145:52699

- 172[.]19[.]37[.]159:52699

- 172[.]19[.]37[.]169:52699

- 172[.]19[.]37[.]170:52699

- 172[.]19[.]37[.]171:52699

- 172[.]19[.]37[.]172:52699

- 172[.]19[.]37[.]173:52699

- 172[.]19[.]37[.]175: 52699

- 128[.]199[.]226[.]11:554

作为“内部”地址,前 8 个 IP 是为托管受感染 Linux 设备的本地网络内的设备保留的。 洛说,目前尚不清楚为什么有这么多这样的地址。 一种可能性是,它们是诱饵,仅在运行一段时间后才连接到外部地址,从而阻碍检测。

“第二种可能性是网络犯罪分子可以从受害者的基础设施内访问远程访问木马,因为该恶意软件不具有反向代理功能,”Low 写道。 “黑客可能已经访问了受害者的基础设施并在网络内创建了隧道。 这也表明 Krasue 通常部署在攻击链的后期,以维持对受感染网络的远程访问。”

除了 Rootkit 功能外,Krasue 还具有一个隐藏在 UPX 内的安装文件,UPX 是一种所谓的加壳程序,它为主要可执行文件提供加密包装器,可以阻止防病毒软件的检测。 Group-IB 帖子提供了用于检测受感染系统的妥协指标和数字特征。